|

目录

密码学签到crypto2crypto3crypto4crypto5crypto6crypto7crypto8crypto9crypto10crypto11crypto0crypto12crypto13crypto14萌新_密码5内部赛 密码2

密码学签到

}wohs.ftc{galf

将字符串逆序即可

letters = '}wohs.ftc{galf'

a = list(letters)

a.reverse()

for letters in a:

print(letters,end='')

crypto2

打开浏览器的控制台,复制粘贴回车即可得到flag 打开浏览器的控制台,复制粘贴回车即可得到flag

crypto3

这一题同上 这一题同上

crypto4

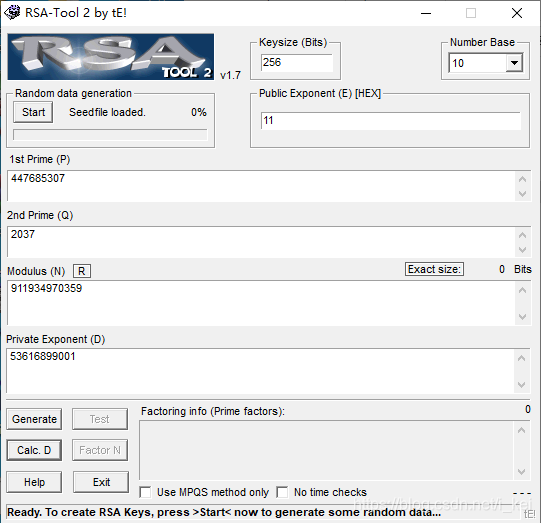

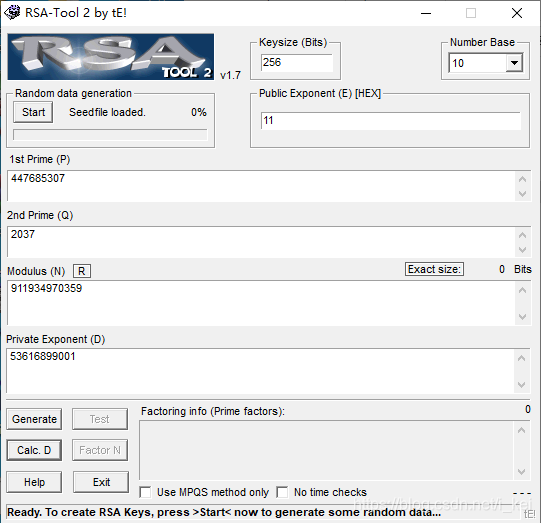

如图填写即可,一开始e填写的是17,一直回答错误,后来经过群内大佬提醒软件的e是十六进制的,17转十六进制就是0x11 如图填写即可,一开始e填写的是17,一直回答错误,后来经过群内大佬提醒软件的e是十六进制的,17转十六进制就是0x11

crypto5

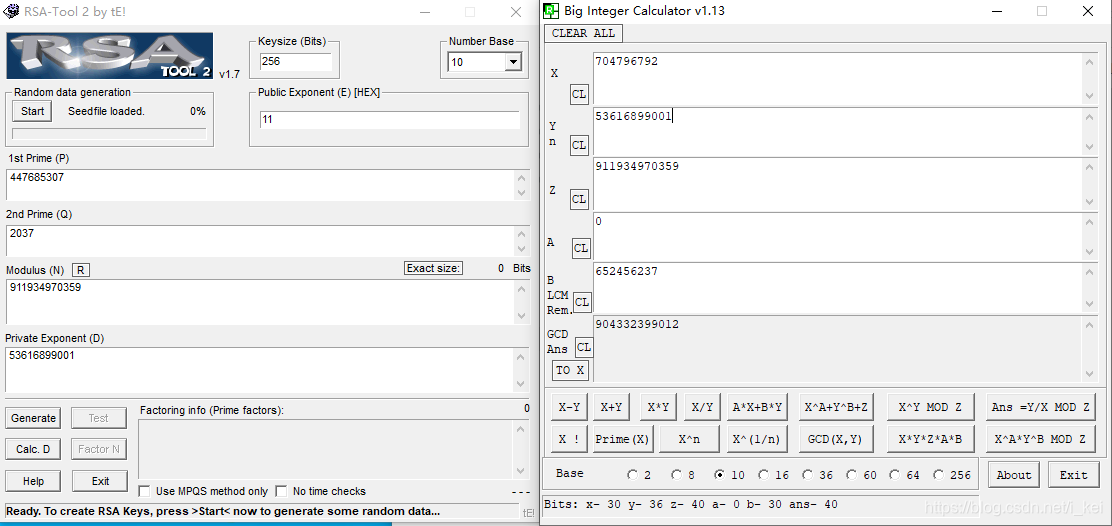

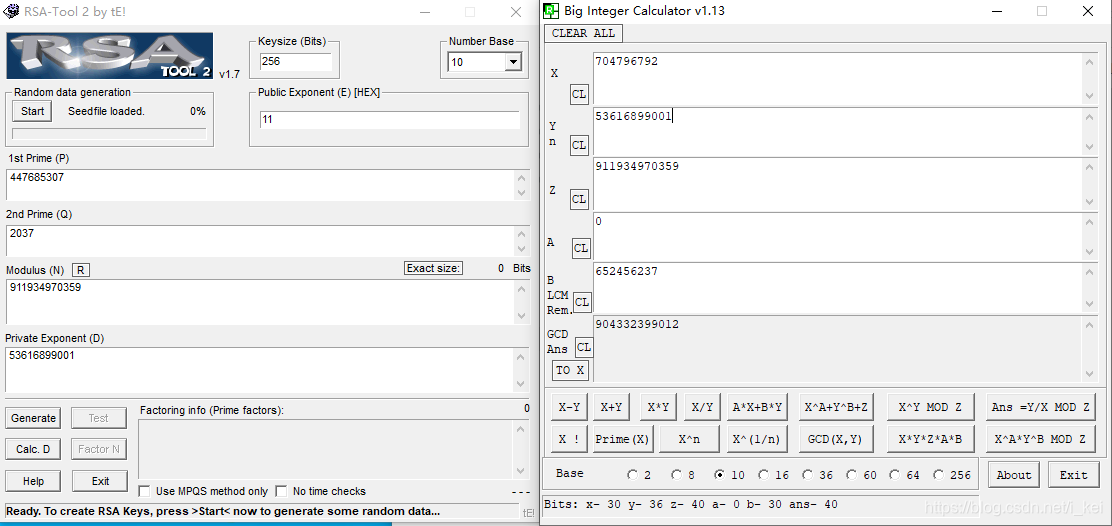

m= c*d mod n m=704796792^53616899001 mod 911934970359 求出m=904332399012 m= c*d mod n m=704796792^53616899001 mod 911934970359 求出m=904332399012

crypto6

Rabbit加密(get√新加密方式) Rabbit加密(get√新加密方式)

crypto7

ook加密 ook加密

ook解密网站

crypto8

brainfuck加密 brainfuck解密网址 brainfuck加密 brainfuck解密网址

crypto9

暴力破解压缩包,口令为4132  卡了半天后来偷看了羽大佬博客,才知道压缩包名就是加密方式。。。(又一次get√新加密方式) 卡了半天后来偷看了羽大佬博客,才知道压缩包名就是加密方式。。。(又一次get√新加密方式)

crypto10

好家伙,加上flag{}格式提交即可 好家伙,加上flag{}格式提交即可

Quoted-printable解码

crypto11

a8db1d82db78ed452ba0882fb9554fc 乍这么一瞅,MD5,结果解密失败,后来用word打开发现只有31个字符,通过群主大大的提示,在最后一位补足32位,获得flag

解密网站 https://www.somd5.com/

crypto0

凯撒

crypto12

亏我凯撒和栅栏试了半天,结果是埃特巴什码,好家伙 亏我凯撒和栅栏试了半天,结果是埃特巴什码,好家伙

crypto13

import base64

s=''

with open('base.txt', 'r', encoding='UTF-8') as f:

s=''.join(f.readlines()).encode('utf-8')

src=s

while True:

try:

src=s

s=base64.b16decode(s)

str(s,'utf-8')

continue

except:

pass

try:

src=s

s=base64.b32decode(s)

str(s,'utf-8')

continue

except:

pass

try:

src=s

s=base64.b64decode(s)

str(s,'utf-8')

continue

except:

pass

break

with open('result.txt','w', encoding='utf-8') as file:

file.write(str(src,'utf-8'))

print("Decryption complete!")

把脚本和base.txt放在同一目录下,运行后,result.txt中即为flag

crypto14

把空格去掉,然后二进制转16进制,16进制转字符,得到字符串3EP/3VNFFmNEAnlHD5dCMmVHD5ad9uG 没思路,又一次偷看羽大佬博客,运行脚本得出正确的base64 把空格去掉,然后二进制转16进制,16进制转字符,得到字符串3EP/3VNFFmNEAnlHD5dCMmVHD5ad9uG 没思路,又一次偷看羽大佬博客,运行脚本得出正确的base64

#author 羽

s= '3EP/3VNFFmNEAnlHD5dCMmVHD5ad9uG'

t = 'ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789+/'

l=""

for i in s:

l += t[(t.index(i)-30)%64]

if len(l)%4!=0:

l=l+"="*(4-(len(l)%4))

print(l)

附上羽大佬博客链接

crypto0-13 https://blog.csdn.net/miuzzx/article/details/104321319

crypto14 https://blog.csdn.net/miuzzx/article/details/104495832

萌新_密码5

当铺密码,下载羽大佬的脚本运行得flag(没错又是羽大佬,tql)

s ='田由中人工大王夫井羊'

code=input("请输入当铺密码:")

code = code.split(" ")

w = ''

for i in code:

k=""

for j in i:

k+=str(s.index(j))

w+=chr(int(k))

print(w)

内部赛 密码2

ctfctfshowctf

ctfshowctfctf

ctfshow

showshowctf

showshowshowshowshow showshowshowshowshow showshowctfctfctf showctfctfctf

showshowctfctfctf ctfctfctfshowshow showctfshowctf showctfctf

showctfctfctfctf showshowshowshowshow showctfctf showctfshowctf

showshowctfctfctf showshowctfctfctf ctfctfctfshowshow showctfshowctf

ctfctfctfctfctf ctfctfshowshowshow ctfctfctfctfshow showctfctf

ctfctfctfctfshow ctf showctfctfctf ctfshow

showshowshowshowshow showshowshowshowshow showshowctfctfctf showctfctf

将ctf替换成.,show替换成-,得到摩斯密码

..-.

.-..

.-

--.

----- ----- --... -...

--... ...-- -.-. -..

-.... ----- -.. -.-.

--... --... ...-- -.-.

..... ..--- ....- -..

....- . -... .-

----- ----- --... -..

用CTFcrack解出一段字符  FLAG后面是每4位的16进制 附上代码 FLAG后面是每4位的16进制 附上代码

# -*- coding: utf-8 -*-

# @Author : i_kei

# @Time : 2021/1/22 11:43

import re

s = '007B73CD60DC773C524D4EBA007D'

for i in re.findall(r".{4}",s):

print(chr(int(i,16)),end="")

小插曲:刚刚摩斯密码用网页工具和CaptfEncoder都只能解出一部分,卡了好长时间,无意中用了CTFcrack才都解出来,如果想用其他工具也解,可以把回车替换成空格 小插曲:刚刚摩斯密码用网页工具和CaptfEncoder都只能解出一部分,卡了好长时间,无意中用了CTFcrack才都解出来,如果想用其他工具也解,可以把回车替换成空格  这样其他工具也可以完全解出来摩斯了,让这个换行符坑的好惨,主要是太菜了_(´ཀ`」 ∠)__ 这样其他工具也可以完全解出来摩斯了,让这个换行符坑的好惨,主要是太菜了_(´ཀ`」 ∠)__   如有错误,敬请斧正 如有错误,敬请斧正

|  打开浏览器的控制台,复制粘贴回车即可得到flag

打开浏览器的控制台,复制粘贴回车即可得到flag

这一题同上

这一题同上

如图填写即可,一开始e填写的是17,一直回答错误,后来经过群内大佬提醒软件的e是十六进制的,17转十六进制就是0x11

如图填写即可,一开始e填写的是17,一直回答错误,后来经过群内大佬提醒软件的e是十六进制的,17转十六进制就是0x11

m= c*d mod n m=704796792^53616899001 mod 911934970359 求出m=904332399012

m= c*d mod n m=704796792^53616899001 mod 911934970359 求出m=904332399012

Rabbit加密(get√新加密方式)

Rabbit加密(get√新加密方式)

ook加密

ook加密

brainfuck加密 brainfuck解密网址

brainfuck加密 brainfuck解密网址

卡了半天后来偷看了羽大佬博客,才知道压缩包名就是加密方式。。。(又一次get√新加密方式)

卡了半天后来偷看了羽大佬博客,才知道压缩包名就是加密方式。。。(又一次get√新加密方式)

好家伙,加上flag{}格式提交即可

好家伙,加上flag{}格式提交即可 亏我凯撒和栅栏试了半天,结果是埃特巴什码,好家伙

亏我凯撒和栅栏试了半天,结果是埃特巴什码,好家伙

把空格去掉,然后二进制转16进制,16进制转字符,得到字符串3EP/3VNFFmNEAnlHD5dCMmVHD5ad9uG 没思路,又一次偷看羽大佬博客,运行脚本得出正确的base64

把空格去掉,然后二进制转16进制,16进制转字符,得到字符串3EP/3VNFFmNEAnlHD5dCMmVHD5ad9uG 没思路,又一次偷看羽大佬博客,运行脚本得出正确的base64

FLAG后面是每4位的16进制 附上代码

FLAG后面是每4位的16进制 附上代码 小插曲:刚刚摩斯密码用网页工具和CaptfEncoder都只能解出一部分,卡了好长时间,无意中用了CTFcrack才都解出来,如果想用其他工具也解,可以把回车替换成空格

小插曲:刚刚摩斯密码用网页工具和CaptfEncoder都只能解出一部分,卡了好长时间,无意中用了CTFcrack才都解出来,如果想用其他工具也解,可以把回车替换成空格  这样其他工具也可以完全解出来摩斯了,让这个换行符坑的好惨,主要是太菜了_(´ཀ`」 ∠)__

这样其他工具也可以完全解出来摩斯了,让这个换行符坑的好惨,主要是太菜了_(´ཀ`」 ∠)__

如有错误,敬请斧正

如有错误,敬请斧正